Spolu s rozmachem odvětví výpočetní techniky začaly hrát stále důležitější roli kybernetická rizika. Zejména počítače vyráběné po roce 1985 již uměly pracovat s (relativně) velkým množstvím informací. Po zapojení těchto počítačů do celosvětové komunikační sítě internet začalo být možné údaje z těchto zařízení odcizit či zničit.

První hackeři začali pracovat již v šedesátých letech 20. století.

Tehdy byly jimi způsobené škody relativně malé. Výhodnější byl v sedmdesátých letech hacking cizích telefonů využívaný hackery k telefonování do zámoří na účet majitele napadeného telefonu. K rozvoji počítačového hackingu došlo po roce 1985, když se začaly šířit osobní počítače do firem. A později i do domácností uživatelů. Hackeři byli tehdy najímáni konkurenty k odcizení obchodních dat. Pro tento účel sestavili již v roce 1983 škodlivé programy dodnes nazývané malware.

Využití výpočetní techniky k širší paletě činností pak umocnilo potencionální rizika spojená s hackerstvím a kybernetickým prostorem. Od prvotní doby, kdy byly cílem útočníků především obchodní informace a plány, se zájem rozšířil o veškeré komerčně využitelné informace: ať už o firmě samé, nebo o jejich zaměstnancích, zákaznících či dodavatelích. Zapojení výpočetní techniky do výroby, skladování, řízení strojních systémů, prodeje produktů, ale třeba i ovládání automobilů, učinilo z původně relativně nevýznamných kybernetických rizik jednu z hlavních hrozeb současnosti.

Ještě před několika lety se u nás většina podnikatelů dívala na kybernetická rizika jako na hrozbu, která je vzdálená a týká se především vládních počítačů či systémů velkých nadnárodních korporací.

Bohužel od té doby se situace podstatně změnila a dnes jsou cílem hackerů nejen malé a střední firmy, ale i živnostníci a fyzické osoby.

Vždyť kdo z nás nedostal během posledního roku podvodný email o ovládnutí počítače útočníkem a žádostí o výpalné hrazené v bitcoinech. Období covidu-19 tuto hrozbu ještě zintenzivnilo, jelikož řada podnikatelů a úřadů fungovala výhradně prostřednictvím elektronické komunikace se zákazníky. Tím se stali zajímavým terčem pro hackery, kteří si jsou vědomi, že firma závisející na provozu svého e-shopu nemá prakticky jinou možnost než výpalné uhradit, aby v současné nelehké době mohla fungovat alespoň v omezeném režimu. Podobně jsou ideálními terči útočníků firmy shromažďující osobní a zdravotní informace, registrující uživatele na internetových stránkách či zajišťující platební styk.

Stranou zájmu hackerů ale nezůstaly ani elektronické systémy řídící budovy a jejich strojní vybavení. Zatímco před lety se mohla např. klimatizace porouchat jen fyzickou vadou vzniklou na místě její instalace, dnes může její porucha vzniknout úmyslným činem hackera sedícího tisíce kilometrů daleko od svého cíle. Toto riziko se ještě zvětšuje zaváděním nových systémů IoT, smart mettering či rozvojem inciativ smart cities, které spočívají na elektronizaci a propojení dosud neelektronických a separovaných segmentů našich životů.

Na žádost klientů začali proto pojišťovací specialisté připravovat již od roku 1993 pojištění kybernetických rizik.

Původně byly cílem ochrany především peníze převáděné v tehdejším elektronickém bankovnictví. Velkou pozornost k pojištění kybernetických rizik přitáhlo Milénium a hrozba 2YK, kdy panovaly obavy z poškození existujících dat změnou tisíciletí. Toto riziko sice pojišťovny na svá bedra nevzaly, ale stalo se bezprostředním důvodem ke spuštění prvního skutečně globálně dostupného pojištění kybernetických rizik spuštěného trhem Lloyd´s of London roku 2000. První pojištění se týkala především zničení či poškození vlastních dat pojištěné firmy. Změna nastala roku 2005, kdy široké užívání internetu vedlo k zásadní změně rizikové expozice. Od té doby nabízí pojistné trhy krytí současné generace, počínaje prvním takovým pojištěním americké pojišťovny AIG až po nejnovější pojistný produkt CyberSolid vytvořený skupinou GrECo.

Pojištění kybernetických rizik současné generace má čtyři základní pilíře:

- Pojištění vlastních škod pojištěného klienta

- Pojištění škod způsobených pojištěným subjektem třetím stranám v důsledku nastání kybernetického rizika

- Pojištění přerušení provozu pojištěného klienta

- Odborné služby poskytované pojištěnému odborníky najatými v součinnosti s pojišťovnou.

Do prvního pilíře vlastních škod pojištěného dnes patří nejen škody vzniklé na vlastních datech či penězích, ale i náklady na jejich obnovu, náklady vynaložené v souvislosti s únikem dat, náklady na ochranu dobrého jména firmy a dokonce i výkupné placené pojištěným hackerům.

Do druhého pilíře patří odpovědnost pojištěného za újmy vzniklé třetím stranám z důvodu ochrany soukromí, on-line odpovědnost, náklady na šetření událostí v souvislosti s ochranou soukromí, odpovědnost za bezpečnost sítě a soudní náklady při žalobách třetích stran vůči pojištěnému.

U třetího pilíře je předmětem pojištění zpravidla ušlý zisk pojištěného subjektu, ke kterému došlo v důsledku kybernetické události – např. zablokování svých dat či e-shopu.

Důležitý pro každého pojištěného je čtvrtý pilíř obsahující odborné služby poskytované pojištěnému v případě kybernetického útoku. Mohou jimi být např. služby vyjednávače s hackery, zajištění bitcoinového účtu pro úhradu výkupného, právní služby, služby počítačových expertů rekonstruujících zablokovaný/poškozený počítačový systém, služby odborníků na rekonstrukci dat atd. Nedílnou součástí tohoto balíčku jsou i služby pojišťovacích makléřů, kteří projednávají s pojišťovnami výplaty pojistného plnění z pojištění kybernetických rizik.

Jak je vidět, své nástroje během posledních dvaceti let nezdokonalili jen počítačové firmy a hackeři, ale i pojišťovací společnosti.

Do budoucna tak můžeme zcela jistě očekávat další vylepšení ochrany počítačových systémů jak hardwarovými a softwarovými funkcionalitami, tak i kvalitní pojistnou ochranou, na které se rozhodně skupina GrECo prostřednictvím svých specialistů bude podílet.

TEXT Lubor Kunc, Risk & Insurance Technique Manager, GrECo International s.r.o., Ing. Jiří Kulas, Ph.D., jednatel, GrECo International s.r.o.

FOTO Depositphotos

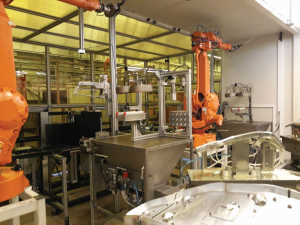

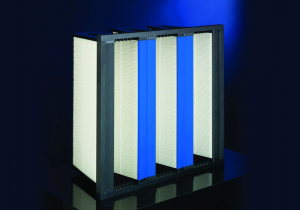

Synergií s ostatní nabídkou služeb OKIN FACILITY a.s. je technologické čištění vnitřních ploch vzduchotechniky, osazení IOT technologiemi a laboratorní rozbor částic a kontaminantu. Pro technologické čištění vnitřních ploch vzduchotechniky používáme robotické tryskání suchým ledem se záznamem. Tato technologie umožní 100% odstranění kontaminantu v jakémkoli tvaru VZT, neboť se robotický systém umí lehce přizpůsobit. Nadstandardem k této službě je dokumentace – kamerový záznam pro zákazníka nebo kontrolu z patřičných kontrolních úřadů, kterou nařizuje legislativa. Pro zákazníkův komfort při práci s daty nabízíme nespočet senzorických systémů, které autonomně kontrolují důležité parametry ve VZT. Hlavními parametry jsou zejména: teplota, vlhkost, CO2, průtok a objem a počet a velikost částic. Tyto IOT senzory v mnohém nahrazují zaměstnance a autonomně přenášejí data zákazníkovi do jeho počítače. K online vyhodnocení a náhledu měřených hodnot se využívá v rámci OKIN FACILITY portál SARA.hub. V případě že dojde ke kontaminaci nebo anomáliím ve vzduchotechnice, zajišťujeme v naší akreditované laboratoři identifikaci kontaminantu a jeho zdroje. Pro identifikaci se používá makro/mikroskopie, fluorescenční analýza, spektrální analýza a mnoho dalších forem. Cílem je kontaminant vždy pojmenovat a ve spolupráci se zákazníkem zjistit jeho původ a zdroj eliminovat.

Synergií s ostatní nabídkou služeb OKIN FACILITY a.s. je technologické čištění vnitřních ploch vzduchotechniky, osazení IOT technologiemi a laboratorní rozbor částic a kontaminantu. Pro technologické čištění vnitřních ploch vzduchotechniky používáme robotické tryskání suchým ledem se záznamem. Tato technologie umožní 100% odstranění kontaminantu v jakémkoli tvaru VZT, neboť se robotický systém umí lehce přizpůsobit. Nadstandardem k této službě je dokumentace – kamerový záznam pro zákazníka nebo kontrolu z patřičných kontrolních úřadů, kterou nařizuje legislativa. Pro zákazníkův komfort při práci s daty nabízíme nespočet senzorických systémů, které autonomně kontrolují důležité parametry ve VZT. Hlavními parametry jsou zejména: teplota, vlhkost, CO2, průtok a objem a počet a velikost částic. Tyto IOT senzory v mnohém nahrazují zaměstnance a autonomně přenášejí data zákazníkovi do jeho počítače. K online vyhodnocení a náhledu měřených hodnot se využívá v rámci OKIN FACILITY portál SARA.hub. V případě že dojde ke kontaminaci nebo anomáliím ve vzduchotechnice, zajišťujeme v naší akreditované laboratoři identifikaci kontaminantu a jeho zdroje. Pro identifikaci se používá makro/mikroskopie, fluorescenční analýza, spektrální analýza a mnoho dalších forem. Cílem je kontaminant vždy pojmenovat a ve spolupráci se zákazníkem zjistit jeho původ a zdroj eliminovat.